サーバー攻撃やウィルス、情報漏えいなど情報機器・ネットワークのユーザーとして知っておくべきリスクと対

情報セキュリティーの基礎とリスク対応

メッセージ

DX(デジタルトランスフォーメーション)による業務のデジタル化、AIやIoT(モノのインターネット)活用の進展、リモートワークの拡大など、情報ネットワークを活用してビジネスを効率化する、デジタルシフトが進んでいます。

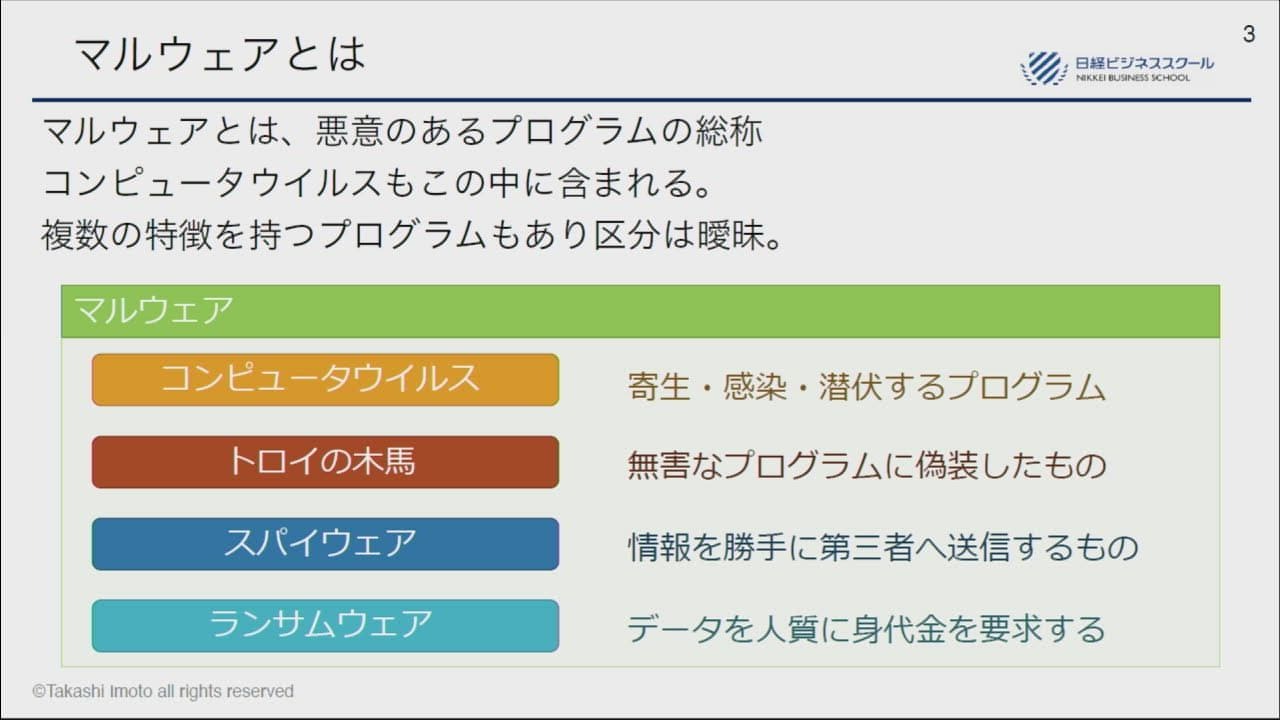

一方、企業がサイバー攻撃を受けたり、ウイルスプログラムをはじめ、ランサムウエア(身代金要求型ウイルス)やマルウエア(悪意のあるプログラム)など、情報ネットワークを利用するユーザーは、さまざまなリスクにさらされています。

本講座では、情報ネットワークを利用して日常業務を進めるうえで、必要な情報セキュリティーの知識とリスク対応策について、DXやIoTなどに関するコンサルティング経験が豊富な専門家が、わかりやすく解説します。自社の情報セキュリティー・ガイドラインの意義と効果を理解するために必要な、「情報セキュリティーのリテラシー」が身につきます。

一方、企業がサイバー攻撃を受けたり、ウイルスプログラムをはじめ、ランサムウエア(身代金要求型ウイルス)やマルウエア(悪意のあるプログラム)など、情報ネットワークを利用するユーザーは、さまざまなリスクにさらされています。

本講座では、情報ネットワークを利用して日常業務を進めるうえで、必要な情報セキュリティーの知識とリスク対応策について、DXやIoTなどに関するコンサルティング経験が豊富な専門家が、わかりやすく解説します。自社の情報セキュリティー・ガイドラインの意義と効果を理解するために必要な、「情報セキュリティーのリテラシー」が身につきます。

本講座の資料がダウンロードできます。

各チャプターを60%以上閲覧するとテストを受けることができます。

講師

伊本 貴士

メディアスケッチ 代表取締役

NECソフト、フューチャーアーキテクトなどを経て、2009年技術コンサルティングを行うメディアスケッチを設立。IoTやAIを中心に企業へ新技術導入、教育のコンサルティングを行う。サイバー大学客員准教授。著書に『IoTの教科書』(日経BP社)など。ホンマでっか!? TV(フジテレビ)や、サンデーLive!!(テレビ朝日)などに出演のほか、IoTや人工知能などの最先端技術分野における講演多数。

この講師の他の講座

学習内容

- 1. 情報ネットワークの利用に際して、企業が晒されているセキュリティーの脅威はどのようなものか

- 2. 情報漏洩などの事故を起こさないために、パソコンやスマートフォンを利用するために必要なセキュリティーの知識

- 3. 問題が発生した場合の対処方法

学習対象者

- 企業の情報機器やネットワークのユーザー

- ビジネスで求められる情報セキュリティー・リテラシーを身につけたい方 など

学習できるスキル(1)

職務スキル(1)

日経ビジネススクール オンデマンド

スキルを磨き続けるあなたのためのデジタル学習サービスです

3つの特徴

- 1

ビジネスに直結するスキルが100以上

豊富な講座群から、あなたの課題を解決できる講座が見つかる!

- 2

3分のキャリア設定で最適講座をリコメンド

「職種」や「レベル」を選ぶと必要なスキルを学べる講座が見つかる

- 3

購入した講座は期間の定めなく視聴可能

何度でも学習できる。メモ機能やワード検索機能も多数

- セキュリティ

- デジタル

- DX

- 12

- 3時間33分

- 学習証明バッジ

チャプター一覧(12本)

無料サンプルを見る

0. はじめに0:03:57この講座の目的とゴールについて

0. はじめに0:03:57この講座の目的とゴールについて 2. マルウェア(ウイルス、ランサムウェアなど)の種類と対応策0:27:12・マルウェアの種類と特徴

2. マルウェア(ウイルス、ランサムウェアなど)の種類と対応策0:27:12・マルウェアの種類と特徴

・コンピュータウイルスへの対策

・感染した場合の対処方法 3. Windows OSの利用とセキュリティ0:14:15・Microsoft Windowsにおけるウイルス対策について学ぶ

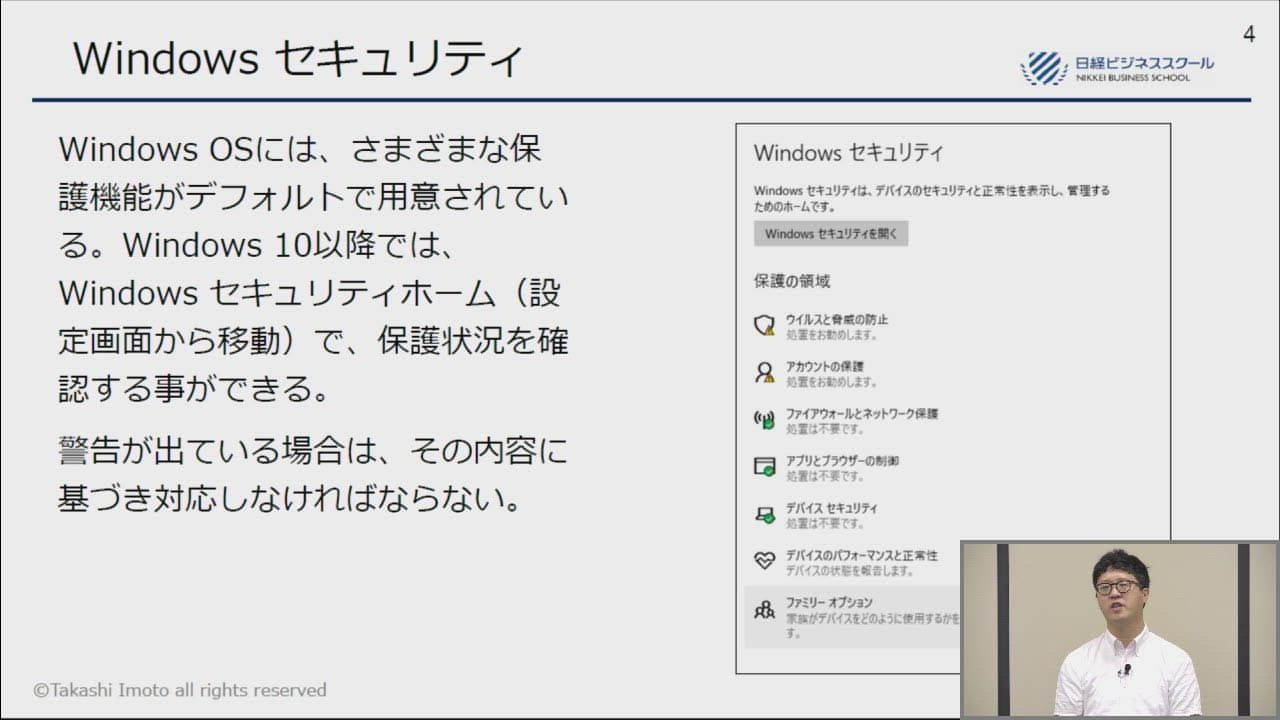

3. Windows OSの利用とセキュリティ0:14:15・Microsoft Windowsにおけるウイルス対策について学ぶ

・Windows Updateによる更新の重要性について学ぶ

・企業の管理端末における更新状況の管理について学ぶ 4. 電子メールの利用とセキュリティ0:20:42・メールにおけるプロトコル暗号化の必要性について学ぶ

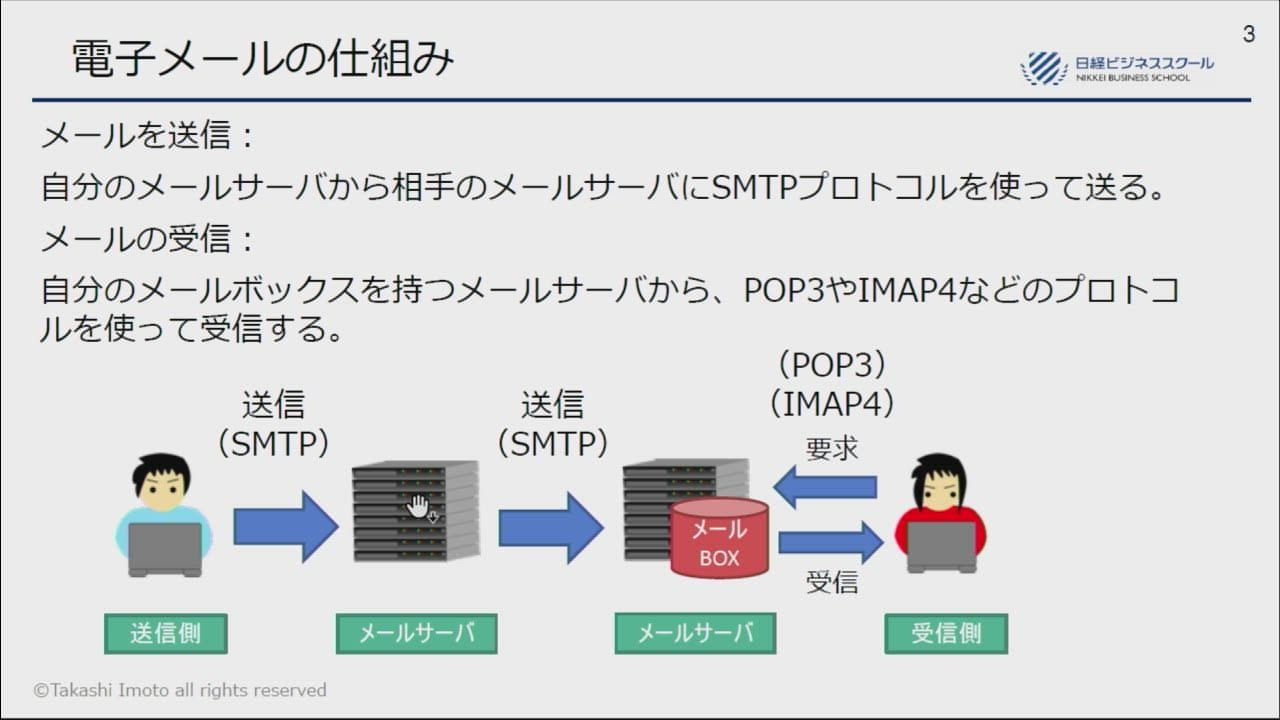

4. 電子メールの利用とセキュリティ0:20:42・メールにおけるプロトコル暗号化の必要性について学ぶ

・添付ファイルの注意事項について学ぶ

・Webメール利用の注意点について学ぶ 5. スマートフォン利用とセキュリティ0:21:31・スマートフォンにおける認証設定

5. スマートフォン利用とセキュリティ0:21:31・スマートフォンにおける認証設定

・通信方式の確認

・スマートフォンにおけるマルウェア対策

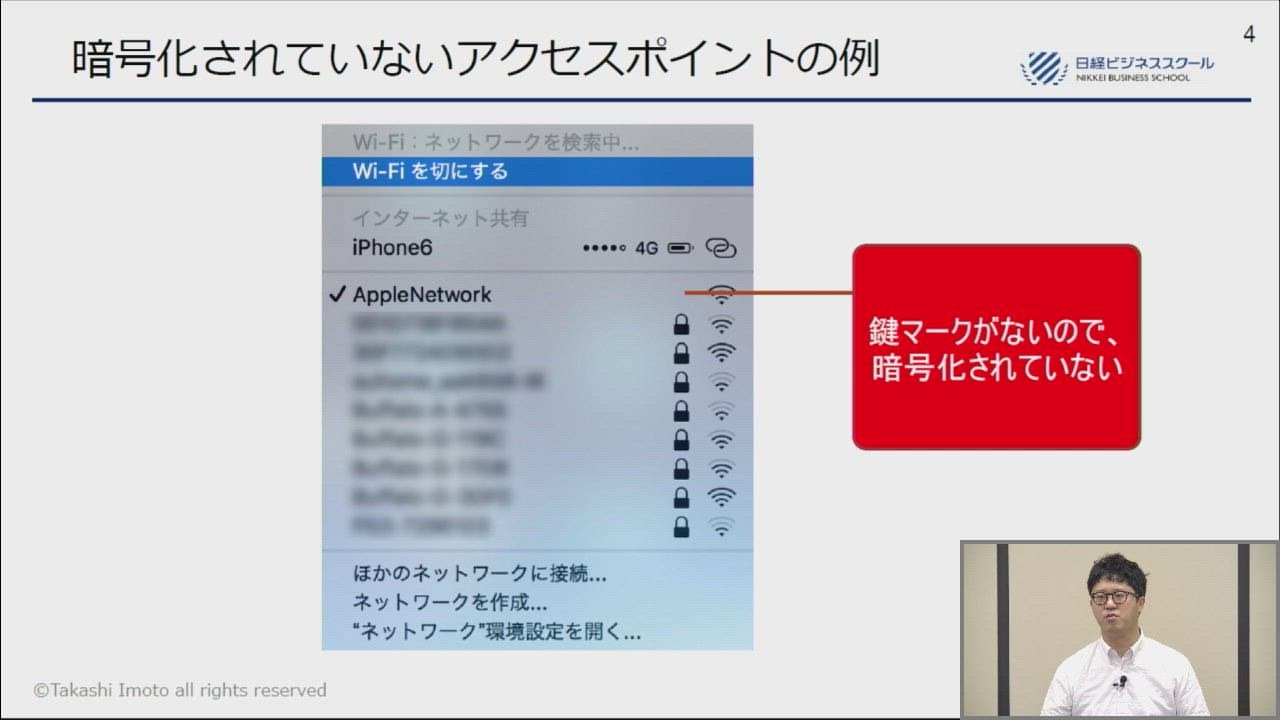

・非正規ルートからの入手における危険性 6. 無線通信に関するリスクと注意点0:17:02・Wi-Fiの暗号化方式

6. 無線通信に関するリスクと注意点0:17:02・Wi-Fiの暗号化方式

・Wi-Fi利用の注意点

・4G(LTE),5Gの暗号化

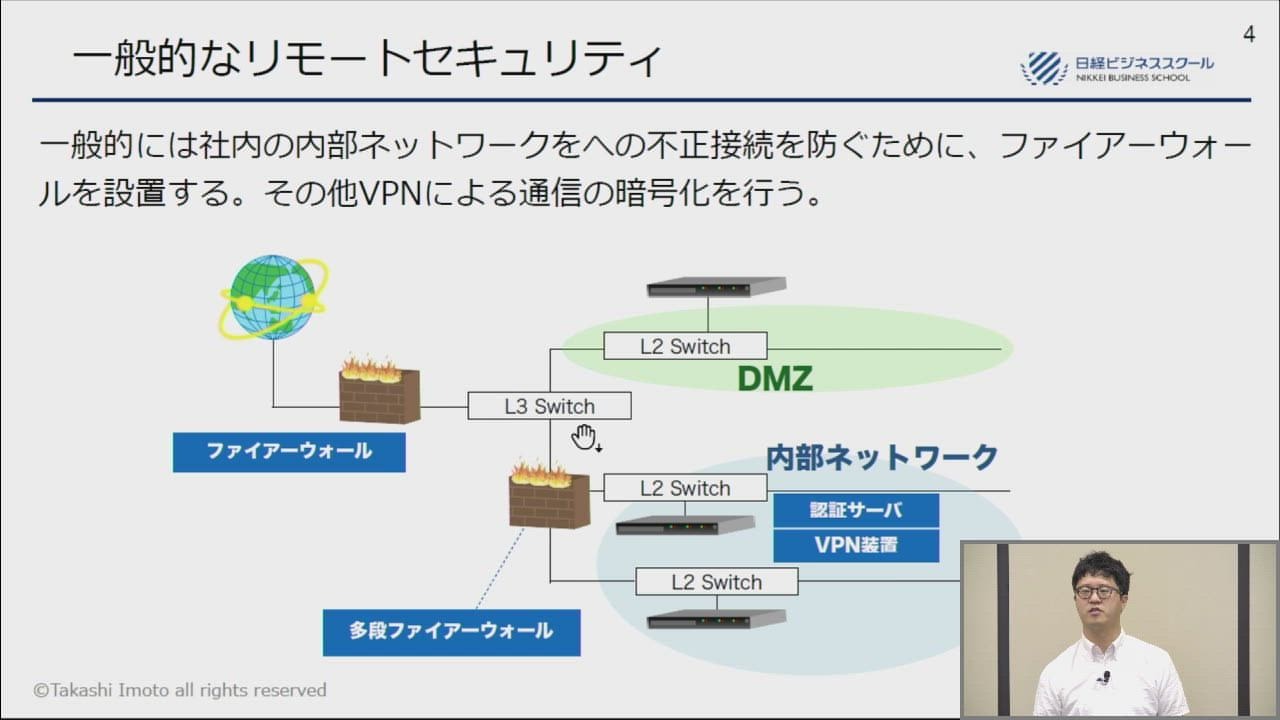

・Bluetoothの暗号化 7. リモート接続に関するリスクと注意点0:21:57・リモートからの社内への接続と暗号化

7. リモート接続に関するリスクと注意点0:21:57・リモートからの社内への接続と暗号化

・多段ファイアーウォールによる防御

・端末認証による安全性の確保

・ゼロ・トラストネットワークの考え方 8. 情報セキュリティマネジメントとポリシーの基本0:18:39・マネジメント視点からの脅威を知る

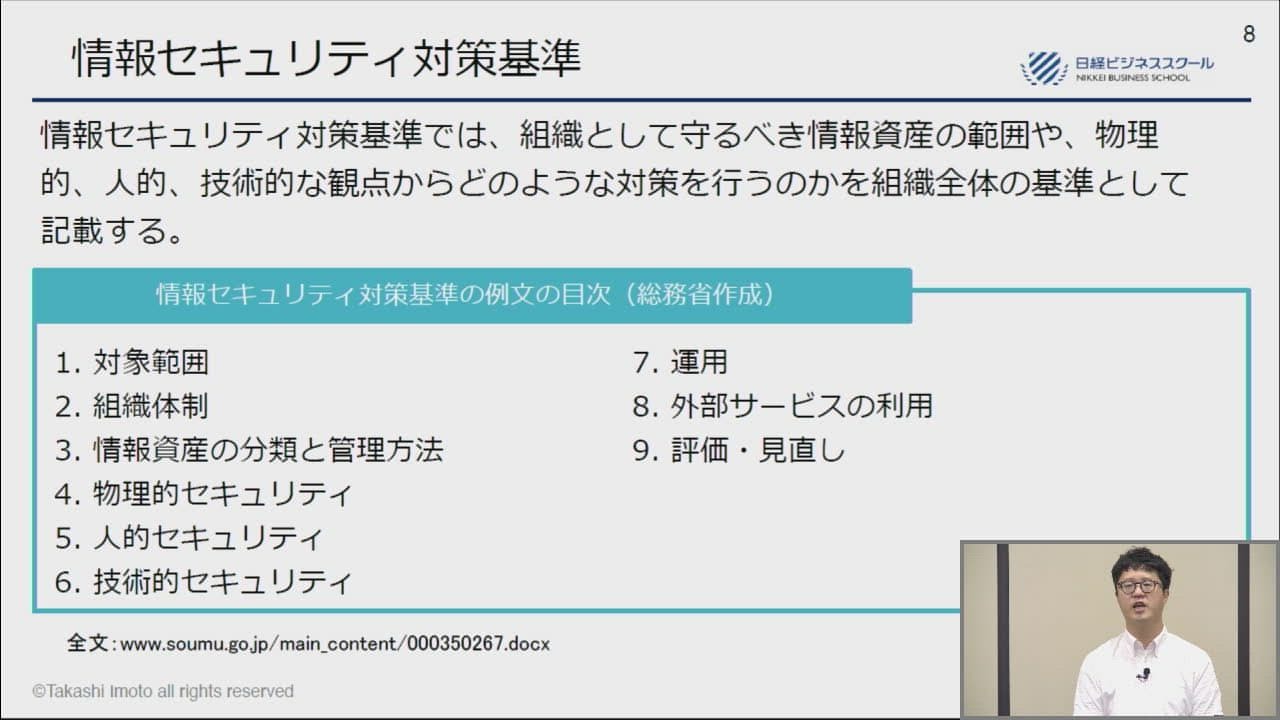

8. 情報セキュリティマネジメントとポリシーの基本0:18:39・マネジメント視点からの脅威を知る

・ISO/IEC27001とISMS認証について理解する

・セキュリティポリシーについて理解する

・情報セキュリティ対策基準の記載内容について理解する 9. 重大インシデント発生時の対応0:15:50・重大インシデントが起こったときの行動

9. 重大インシデント発生時の対応0:15:50・重大インシデントが起こったときの行動

・重大インシデントにおいてやってはいけないこと

・組織としてのインシデント管理

・デジタル・フォレンジックの概要 10. IoTのセキュリティ0:19:33・IoTの概要について

10. IoTのセキュリティ0:19:33・IoTの概要について

・IoT機器の管理について

・IoT機器を狙うウイルス

・IoT機器の成りすまし防止策

・IoT機器における物理的セキュリティの重要性 11. まとめ0:16:12・個人が気をつけるべきことを、再確認する。

11. まとめ0:16:12・個人が気をつけるべきことを、再確認する。

・インターネットの脅威を再確認する。

・技術進化に伴うセキュリティ対策の変化を再確認する。

・組織としてのセキュリティ対策を再確認する。

この講座を見ている方におすすめ

スキルから探す

- コンセプチュアル

- ヒューマン

- テクニカル